NowyMożesz teraz słuchać artykułów z wiadomościami Fox!

Niebezpieczna nowa promocja złośliwego oprogramowania jest ukierunkowana na światowe użytkowników komputerów Mac. Badacze ochrony Croubstrike odkryli Shamos, był to nowy wariant atomowych macOS Steyler (AMOS) opracowany przez jeden Cyberprzestępcy Cookie jest znany jako Spider.

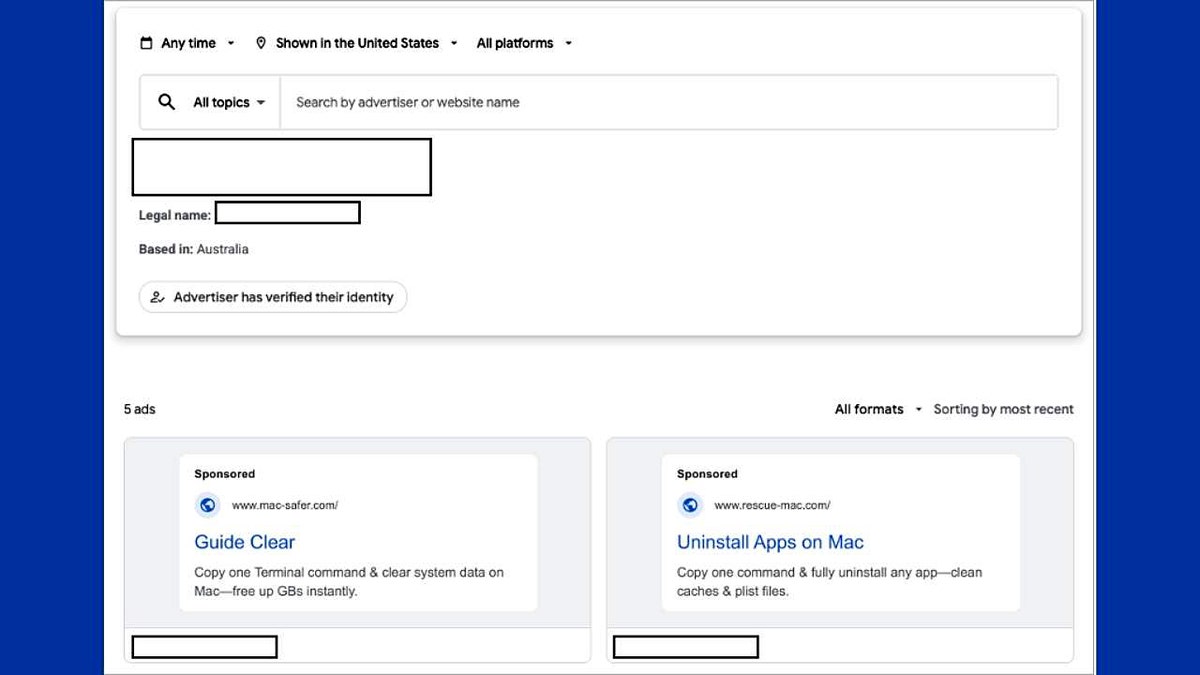

Atak zależy od technik ClickFix, w których ofiary, które szukają problemu rozwiązania problemu, są kuszone na fałszywej stronie internetowej lub przechowywania Github. Te sfałszowane witryny są strategiami kopiowania i zapobiegania jednowarstwowej polecenia w terminalu użytkowników, zgadując, aby naprawić wszelkie błędy. Zamiast tego polecenie cicho pobrało Shamos, ominęło macOS Geteekers i instaluje złośliwe oprogramowanie.

W środku Shamos wyszukuje poufne dane, notatki Apple, elementy brechy, elementy, elementy brechy, Hasło przeglądarki, Nawet portfel kryptowaluty. Skradzione dane są zamykane i przesyłane bezpośrednio do atakujących, często, a także dodatkowe złośliwe oprogramowanie, takie jak moduły botnetu lub fałszywe aplikacje portfela laserowego.

Zarejestruj się w moim bezpłatnym raporcie CyberGui

Zdobądź moje najlepsze wskazówki technologiczne, ostrzeżenia o bezpieczeństwie awaryjnym i ekskluzywne oferty dystrybuowane bezpośrednio do Twojej skrzynki odbiorczej. Uzyskasz również natychmiastowy dostęp do mojego ostatniego przewodnika Scandal Survival – za darmo, jeśli do mnie dołączysz Cybergie. Com/biuletyn

10 sposobów ochrony starego McKaya i złośliwego oprogramowania

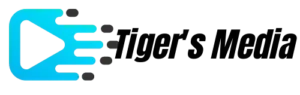

Zatrzymane sponsorowane wyniki są widoczne w wyszukiwarce Google. (CroubdStrike)

Jak szamos złośliwe oprogramowanie rozprzestrzenia się w macoS

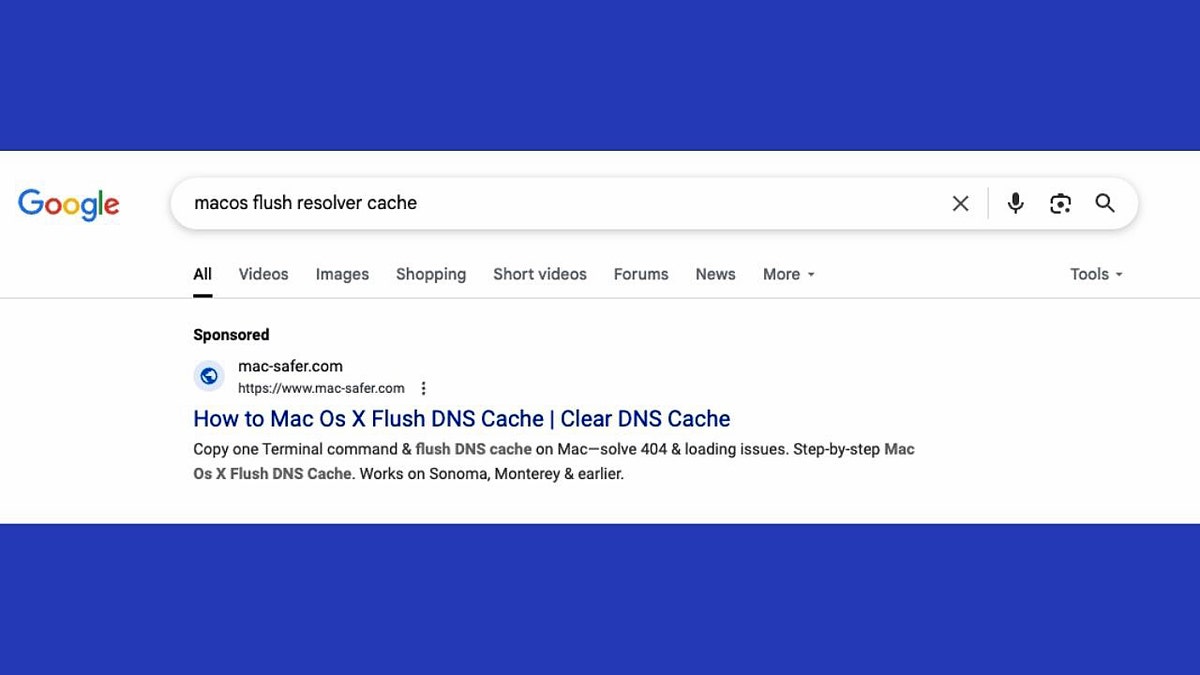

Cyberprzestępca dystrybuuje tak zwane promocje „złośliwe” i spofinowane terenowe pomocy w Mac-Subar (.) Low lub Rescue-Mac (.) Ta siatka „naprawa” z nazwami. Strony te są podniesione jako wierny przewodnik rozwiązywania problemów i pojawiają się w wynikach wyszukiwania ogólnych problemów Mac, takich jak „Jak spłukać pamięć podręczną rozdzielczości”.

Witryny zachęcają do kopiowania szkód i wklejania poleceń, które pobierają skorumpowane skrypty basowe. Te skrypty przechowują hasło użytkownika, usuwają ochronę pliku i włączają Shamos. Dzięki instalacji starannych narzędzi złośliwe oprogramowanie może ponownie uruchomić wzdłuż systemu, utrzymując kontrolę znacznie później w początkowej infekcji.

Capchchezdon daje niebezpieczny sygnał przesunięcia

Fałszywa strona pomocy zawiera fałszywe instrukcje dotyczące rozwiązywania problemów z komputerem Mac. (CroubdStrike)

Wskazówki dotyczące zachowania bezpieczeństwa przed złośliwym oprogramowaniem Shamos

Możesz uniknąć ofiary Shamos i uniknąć polowania na podobne zagrożenia z tych praktycznych kroków:

1) Nigdy nie uruchamiaj zamówień, których nie możesz zrozumieć

Polecenia do piastowania kopiowania w terminalu mogą wydawać się prostą poprawką, ale wbudowana ochrona Apple dla najeźdźców jest jednym z najłatwiejszych sposobów omijania. Jeśli widzisz polecenie na stronie internetowej, forum lub repozytorium GitHub, nie wdrażaj go, jeśli nie w pełni rozumiesz, co robi. Zamiast tego potwierdź za pomocą oficjalnych witryn wsparcia Apple lub forów Apple Community, w których doświadczeni użytkownicy i moderatorzy mogą zweryfikować bezpieczne kroki w rozwiązywaniu problemów.

2) Unikaj sponsorowanych wyników

Hakerzy wiedzą, że gdy masz problem z Mac, szybko przeszukasz rozwiązanie. Dlatego kupują sponsorowane reklamy takie jak poniżej Fałszywa strona internetowa rozwiązywania problemów Wyższe w wynikach wyszukiwania. Kliknięcie górnego linku może wydawać się naturalne, ale może to być pułapka. Bądź na bieżąco z zaufanymi źródłami, takimi jak Apple Support, lub przewiń, aby reklamować, aby znaleźć ważne przewodniki.

Kliknij tutaj, aby uzyskać aplikację Fox News

Fałszywe instrukcje dotyczące rozwiązania problemów z drukarką w macOS. (CroubdStrike)

3) Uważaj na projekty GitHub

Githab jest niesamowitym zasobem dla programistów, ale stał się również hotspotem dla zanieczyszczonych asortów, które zduplikują prawidłowe oprogramowanie. Atakerzy często klonują popularne zastosowania lub sprzęt, a następnie ukrywają złośliwe oprogramowanie do środka. Przed pobraniem czegoś sprawdź nazwisko wydawcy, gwiazdy i historię historii. Unikaj, jeśli konto wygląda podejrzliwie, nieaktywne lub zupełnie nowe.

4) Użyj silnej ochrony antywirusowej

Złośliwe oprogramowanie Mac szybko się rozwija, a zbudowane funkcje bezpieczeństwa Apple nie mogą złapać wszystkiego. Skanowanie silnych pobierania antywirusowego, zablokowało zanieczyszczony skrypt i dodaj kolejny poziom obrony do czasu rzeczywistego i identyfikuje podejrzane zachowanie. Niektóre urządzenia zabezpieczające mogą nawet zidentyfikować jednoczęściowe polecenia terminalu używane przed uszkodzeniem przez Shamos.

Zdobądź moje typy dla najlepszych zwycięzców ochrony antywirusowej 2025 dla urządzeń Windows, Mac, Android i iOS Cybergie. Com/lockupyourtech

5) Skorzystaj z usługi usuwania danych osobowych

Ponieważ Shamos został zaprojektowany w celu kradzieży danych osobowych i przekazywania ich do cyberprzestępców, zmniejszenie śladu online może pomóc w ograniczeniu wyniku. Usługa usuwania danych osobowych skanuje witryny brokera danych i usuwa twoje otwarte informacje, co czyni silniejsze do ponownego przejęcia lub wchłaniania po naruszeniu atakujących. Chociaż nie uniemożliwi to złośliwego oprogramowania kradzieży tego, co ma twój komputer Mac, dodaje kolejnego poziomu ochrony poprzez zmniejszenie danych, które przestępcy mogą wykorzystać przeciwko tobie.

Zobacz moje najlepsze zdjęcia w celu usługi usuwania danych i uzyskaj bezpłatny skan Cybergie. Com/delete

Zdobądź bezpłatny skan, aby dowiedzieć się, czy Twoje dane osobowe są już poza siecią: Cybergie. Com/freescan

6) Zachowaj aktualizację w macOS

Apple regularnie załatuje słabości w macOS, które próbuje wchłonąć złośliwe oprogramowanie. Utrzymując system w górę -do datowania, atakujący wyłączają drzwi, na których zależą. Włącz zautomatyzowane aktualizacje, aby Twoje komputery Mac są dostępne, gdy otrzymują najnowsze łatki. Unikanie pobierania cienia, takich jak dobra higiena cyfrowa, znacznie zmniejsza ryzyko infekcji.

Klucz wózka -Techwes

Cyberprzestępca wie, że szybko będziesz szukać odpowiedzi, gdy komputer Mac się złamie. Shamos wykorzystuje pilność w przebraniu jako wsparcie. Bycie bezpiecznym oznacza, że kopiujesz, wklejasz lub zwalniasz przed pobraniem czegoś. Jeśli coś wydaje się, że tak jest.

Czy Apple powinien zrobić więcej, aby chronić użytkowników komputerów Mac przed groźnymi zagrożeniami, takimi jak Shamos? Daj nam znać, pisząc do nas Cybergie. Com/kontakt

Zarejestruj się w moim bezpłatnym raporcie CyberGui

Zdobądź moje najlepsze wskazówki technologiczne, ostrzeżenia o bezpieczeństwie awaryjnym i ekskluzywne oferty dystrybuowane bezpośrednio do Twojej skrzynki odbiorczej. Uzyskasz również natychmiastowy dostęp do mojego ostatniego przewodnika Scandal Survival – za darmo, jeśli do mnie dołączysz Cybergie. Com/biuletyn

Copyright 2025 CyberGui.com. Wszelkie prawa są zastrzeżone.